Los contratistas invierten miles de dólares en seguros de responsabilidad civil para proteger a sus empleados, equipos pesados, oficinas y materiales. Pero, ¿y sus datos? La información financiera, las contraseñas, la información confidencial de los contratos y los diseños y planos tienen un valor incalculable para las empresas. Con los ataques de ransomware que se producen en Estados Unidos cada 11 segundos, es esencial que el sector de la construcción proteja los datos y las redes de la empresa.

¿Cuál es su nivel de ciberhigiene? Con los espacios de trabajo híbridos (sí, incluso en la construcción) que se están convirtiendo en la nueva norma, los datos ya no están en una oficina o en una obra, sino que son móviles. Le explicaremos qué buscan los ciberdelincuentes, cómo atacan a su empresa y cómo proteger su información vital con software basado en la nube.

Qué buscan los ciberdelincuentes

Los ciberdelincuentes se basan en el error humano para atacar a las empresas. Buscan información sensible de la empresa y datos personales para generar beneficios. Las siguientes son las áreas de su empresa de construcción que suelen buscar:

- Información de los empleados, incluidos los números de la seguridad social y los datos bancarios

- Precios de los materiales

- Datos financieros de la empresa, como pérdidas y ganancias

- Diseños o planos

- Información sensible o confidencial en los contratos

- Secretos comerciales

Oferte más rápido. Gane más. Construya con más inteligencia.

Obtenga hoy mismo su cuenta GRATUITA para:

- Aumentar la eficacia del equipo

- Presupuestos más rápidos

- Generar más ingresos

Cómo atacan los ciberdelincuentes a su empresa

Malware y ransomware

Malware significa "software malicioso" y su objetivo es robar datos y destruir sistemas informáticos. El ransomware es un tipo de malware, pero el cibernético ciberatacantes encriptany'y exigen el pago de un rescate para desbloquearlos.

Phishing

Este tipo de amenaza de ciberseguridad se produce cuando los atacantes solicitan personas por correo electrónico para obtener información personal, haciéndose pasar por una organización de confianza. Lo que a primera vista puede parecer una fuente de confianza ser en realidad una fuente diferente de correo electrónico o nombre corporativo. Tncluso se harán pasar por empleados o ejecutivos de la empresa.

Contraseñas débiles

Con tantas contraseñas necesarias en nuestro mundo digital es difícil recordar cada una de ellas. Muchas personas van por el camino fácil y utilizan contraseñas basadas en información personal - cumpleaños, direcciones, apellidos... o, peor aún, utilizan la misma contraseña para todo.. Esto hace que sea fácil de adivinar para los atacantes, y a menudo ellos utilizan esas contraseñas repetidas para un ataque mayor.

Aplicaciones y servicios en la nube conectados

Con el auge de los servicios de infraestructura en nube llegan también las amenazas a la ciberseguridad. El software antiguo y versiones obsoletas de aplicaciones en son un blanco fácil para los ciberataques. Hay más espacio para vulnerabilidades y posibles amenazas internas.

Segmentación social

La gente se siente segura para compartir grandes cantidadess de información personal en las redes se utiliza sobre todo para la familia y los amigos. Los ciberdelincuentes utilizan cuentas fake cuentas, desarrollando "personalidades" para inducir a la gente a hacer clic en enlaces maliciosos o facilitar datos personales.

Proteger su empresa de una filtración de datos

Cambie su forma de pensar sobre la seguridad de los datos siendo ciberinteligente. En lugar de depender de un equipo especializado -como su departamento informático-, responsabilice a todos los miembros de la empresa de la seguridad de la información importante.

- Utilice una herramienta basada en la nube que proteja sus datos en un único lugar y que disponga de sistemas para la seguridad de los datos de su empresa, la privacidad y la accesibilidad de los usuarios.

- Eduque a sus empleados sobre ciberseguridad mediante formación y pruebas con programas de concienciación como Ninjio o Proofpoint.

- Aplique una sólida gestión de contraseñas y considere gestores de contraseñas como LastPass.

- Verifique todos los dominios y piense antes de hacer clic para evitar el phishing.

- Sospeche de cualquier actividad que le pida contraseñas o información financiera.

- Habilite la actualización remota y mantenga el software actualizado en todos los dispositivos.

- Si los empleados utilizan sus propios dispositivos, asegúrese de que su empresa los protege.

- Considere la posibilidad de utilizar una red privada virtual (VPN) como Bitdefender o Nortony un punto de acceso personal o móvil protegido por contraseña.

Por qué las herramientas basadas en la nube son esenciales para su ciberseguridad

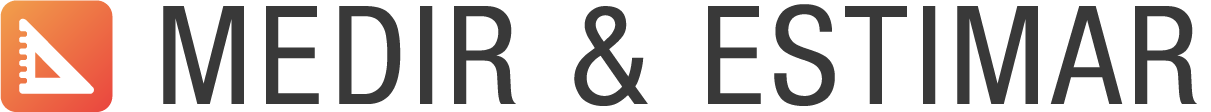

En un software-como STACK se asegurará de que sus datos estén protegidos por un sistema blindado. Estamos prestando atención a la seguridad de sus datos y valorándolos antes de que se produzcan, previniendo las violaciones de datos y los ciberataques a su empresa.

1. Entorno común de datos

Las herramientas basadas en la nube permiten a los contratistas consolidar sus datos en una única fuente para más eficacia, productividad, y seguridad. La información de la empresa repartida entre varias ubicaciones, aplicaciones o lugares de trabajo sólo crea más vulnerabilidades y exposición a ataques. Por ejemplo, si usted realiza medidas en un sistema y la estimación en otro, los detalles esenciales del proyecto y la información deben ser movidos o replicados en múltiples lugareslo que supone un mayor riesgo.

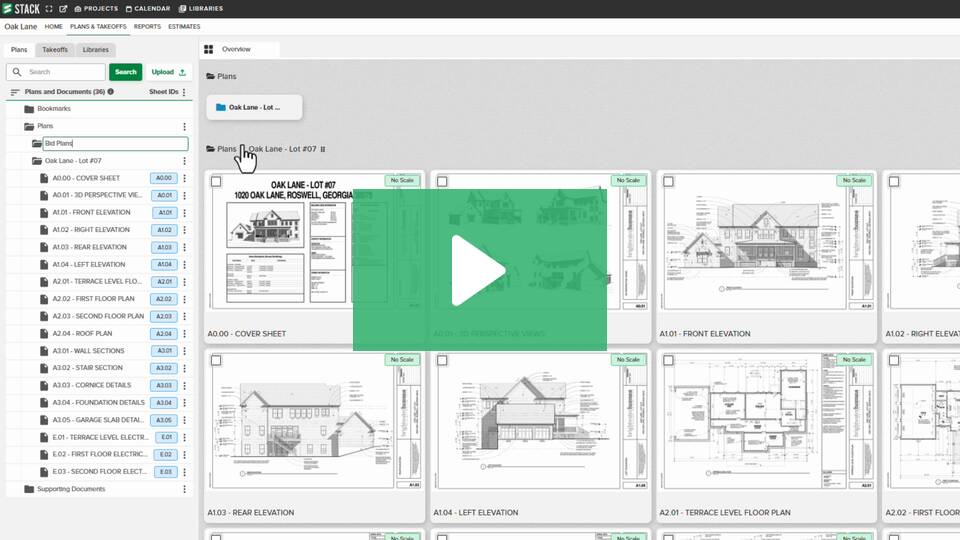

2. Propiedad administrativa

¿Quién tiene acceso a sus datos? Busque un software que ofrezca configuraciones de usuario para garantizar que sólo las personas autorizadas tengan acceso a información específica. Por ejemplo usted querrá propietario de la cuenta de confianza y una persona de apoyo. persona si algúnalguien no está disponible. Estimadores sólo deben tener capacidades de estimación y los clientes sólo deberían tener capacidades de visualización. Protéjase tanto interna como externamente.

3. Copias de seguridad

Hay que hacer copias de seguridad continuas de los datos críticos. Los sistemas de almacenamiento de datos deben ser herméticos y contar con planes de protección frente a cualquier pérdida de datos.

4. Requisitos de contraseña segura

Las contraseñas son las claves digitales de tus datos. Hágalas únicas y largas. Las contraseñas largas importan más que la complejidad cuando se trata de seguridad.

5. Movilidad

El software basado en la nube garantiza acceso a sus datos en cualquier lugaren cualquier momento proporciona actualizaciones automáticas de las funciones. Las soluciones SaaS como STACK permiten a los clientes implantar la solución rápidamente y reducir el coste operativo de mantenimiento de su propion software y hardware propios.

STACK Consejo profesional

Añada las TI a sus gastos generales facturables o costes no medibles al enviar presupuestos a los clientes. La TI ya no es un elemento trivial trivial; es crucial para el funcionamiento de una empresa. Eso incluye licencias de software, infraestructura y personal técnico.