Les logiciels d'estimation "sécurisés" offrent une assurance indépendante SOC 2 de type 2, des sauvegardes cryptées, des centres de données redondants et des rapports transparents sur le temps de fonctionnement. Recherchez le SSO, l'accès basé sur les rôles, les journaux d'audit et une réponse aux incidents testée. Utilisez les définitions et la grille d'évaluation ci-dessous pour comparer objectivement les fournisseurs et réduire les risques, sans ralentir votre équipe de préconstruction.

STACK conforme à la norme SOC 2, ce qui signifie que nos pratiques en matière de sécurité répondent aux normes rigoureuses établies par l'American Institute of CPAs (AICPA).

Non négociables

- Rapport SOC 2 de type 2 (période en cours).

- Sauvegardes cryptées et centres de données redondants.

- Statut public/heure d'ouverture avec historique des incidents.

- SSO, RBAC, journaux d'audit.

Caractéristiques de sécurité et définitions

Fonctionnalité | Pourquoi c'est important | A quoi ressemble le "bon" ? | Preuves à demander |

|---|---|---|---|

SOC 2 Type 2 | Assurance d'un tiers sur les contrôles | Nom de l'auditeur + période | Rapport actuel, champ d'application complet |

Chiffrement et sauvegardes | Protéger les données au repos/en transit | Gestion et rotation des clés documentées | Politique + architecture |

Redondance & DR | Disponibilité en cas de panne | DC géo-redondants, plans DR testés | Résumé du test DR |

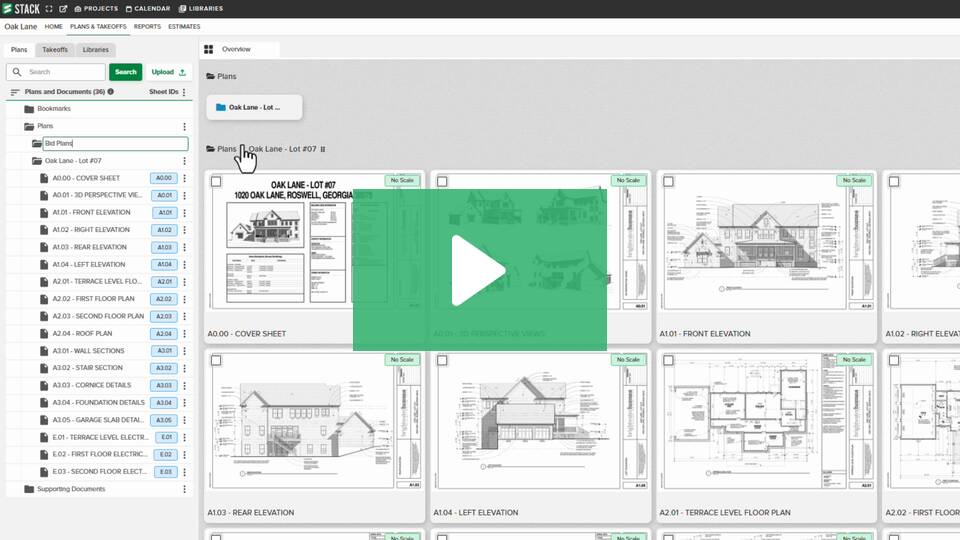

SSO ET RBAC | Contrôler l'accès à grande échelle | Options SSO ; rôles précis | Captures d'écran de l'administrateur |

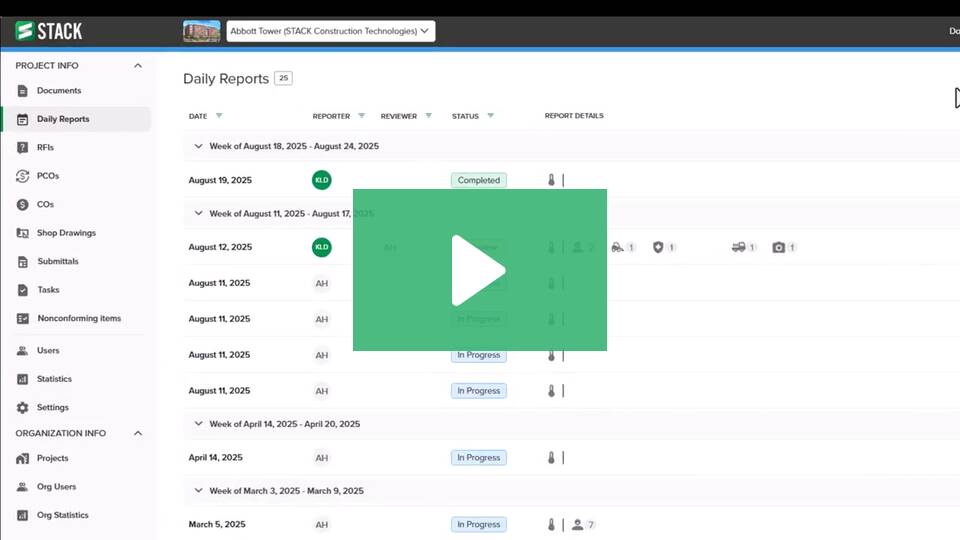

Journaux d'audit | Législation et conformité | Journaux immuables ; exportables | Échantillons de bois |

Transparence du temps de fonctionnement | Confiance et responsabilité | Site du statut public et historique | URL + SLA |

Grille d'évaluation (pondération)

Compliance (30%), Data Protection (25%), Availability (20%), Identity & Access (15%), Observability (10%). Score each vendor 1–5 per category; require remediation plans for any <4.

Questions relatives à l'appel d'offres

- Fournir le dernier rapport SOC 2 de type 2 et son champ d'application.

- Décrire la cadence des sauvegardes, la conservation et les méthodes de cryptage.

- Détailler la redondance des DC et les objectifs RTO/RPO.

- Expliquer les options SSO, les rôles et la conservation des journaux d'audit.

Pourquoi STACK?

STACK s'engage à fournir un système dont la sécurité, la disponibilité et la fiabilité sont à la pointe de l'industrie. Notre infrastructure et nos meilleures pratiques opérationnelles protègent vos données.

STACK est là pour vous aider à construire. Venez voir ce que nous pouvons faire pour votre entreprise aujourd'hui!