Les entrepreneurs investissent des milliers d'euros dans une assurance responsabilité civile protégeant leurs employés, leur équipement lourd, leurs bureaux et leur matériel. Mais qu'en est-il de leurs données ? Les informations financières, les mots de passe, les informations confidentielles contenues dans les contrats, les dessins et les plans ont une valeur inestimable pour les entreprises. Avec les attaques de ransomware qui se produisent toutes les 11 secondes aux États-Unis, il est essentiel pour l'industrie de la construction de protéger les données et les réseaux de l'entreprise.

Quelle est donc votre cyberhygiène ? Les espaces de travail hybrides (oui, même dans la construction) devenant la nouvelle norme, les données ne sont plus stockées dans un bureau ou sur un chantier - elles sont mobiles. Nous allons vous expliquer ce que recherchent les cybercriminels, comment ils ciblent votre entreprise et comment protéger vos informations vitales avec un logiciel basé sur cloud.

Ce que recherchent les cybercriminels

Les cybercriminels s'appuient sur l'erreur humaine pour cibler les entreprises. Ils sont à la recherche d'informations sensibles sur l'entreprise et de données personnelles pour générer des profits. Voici les domaines de votre entreprise de construction qu'ils recherchent généralement :

- Informations sur les employés, y compris les numéros de sécurité sociale et les coordonnées bancaires

- Prix des matériaux

- les données financières de l'entreprise, telles que les profits et les pertes

- Dessins ou plans

- Informations sensibles ou confidentielles dans les contrats

- Secrets de fabrication

Soumettez plus rapidement. Gagnez plus. Construisez plus intelligemment.

Créez votre compte GRATUIT dès aujourd'hui pour :

- Augmenter l'efficacité de l'équipe

- Remplir les devis plus rapidement

- Générer plus de revenus

Comment les cybercriminels ciblent votre entreprise

Logiciels malveillants et rançongiciels

Malware signifie "logiciel malveillant" et a pour but de voler des données et de détruire des systèmes informatiques. Les rançongiciels sont un type de logiciels malveillants, mais les cyber attaquants cryptent les données de votrey'et demandent une rançon pour les débloquer.

Hameçonnage

Ce type de menace de cybersécurité se produit lorsque des attaquants sollicitent des personnes par courrier électronique pour obtenir des informations personnelles, en se faisant passer pour une organisation digne de confiance. Ce qui peut sembler être une source digne de confiance à première vue en réalité une autre source, un autre courriel ou un autre nom d'entreprise. TIls se feront même passer pour des employés ou des cadres de l'entreprise.

Mots de passe faibles

Le nombre de mots de passe nécessaires dans notre monde numérique il est difficile de se souvenir de chacun d'entre eux. De nombreuses personnes optent pour la facilité et utilisent des mots de passe basés sur des informations personnelles - anniversaires, numéros d'adresse, noms de famille - ou, pire encore, utilisent le même mot de passe pour tout.. Cela permet aux attaquants de deviner facilement le mot de passe, et bien souvent ils utilisent ces mots de passe répétés pour une attaque plus importante.

Apps et services connectés Cloud

L'essor des services d'infrastructure cloud s'accompagne d'une augmentation des menaces en matière de cybersécurité. Les vieux logiciels et les versions Les vieux logiciels et les versions obsolètes des applications sont une cible facile pour les cyberattaques. Il y a plus de place pour les vulnérabilités et les éventuelles menaces internes.

Ciblage social

Les gens se sentent en sécurité lorsqu'ils partagent de grandes quantités d'informationss d'informations personnelles sur les médias sociaux car ils sont car ils sont surtout utilisés par la famille et les amis. Les cybercriminels utilisent des fake comptes, en développant des "personnalités" pour inciter les gens à cliquer sur des liens malveillants ou à communiquer des données personnelles.

Protéger votre entreprise d'une violation de données

Changez votre façon de concevoir la sécurité des données en devenant cyberintelligent. Au lieu de vous en remettre à une équipe spécialisée, comme votre service informatique, faites en sorte que chaque membre de l'entreprise soit responsable de la sécurisation des informations importantes.

- Utilisez un outil basé sur cloud qui protège vos données en un seul endroit et qui a mis en place des systèmes pour la sécurité des données de votre entreprise, la protection de la vie privée et l'accessibilité des utilisateurs.

- Sensibilisez vos employés à la cybersécurité à l'aide de formations et de tests avec des programmes de sensibilisation tels que Ninjio ou Proofpoint.

- Appliquez une gestion rigoureuse des mots de passe et envisagez d'utiliser des gestionnaires de mots de passe tels que LastPass.

- Vérifiez tous les domaines et réfléchissez avant de cliquer pour éviter le phishing.

- Méfiez-vous des activités qui vous demandent des mots de passe ou des informations financières.

- Activez la mise à jour à distance et maintenez les logiciels à jour sur tous les appareils.

- Si les employés utilisent leurs propres appareils, assurez-vous que votre entreprise les sécurise.

- Envisagez d'utiliser un réseau privé virtuel (VPN) tel que Bitdefender ou Nortonet un hotspot personnel/mobile protégé par un mot de passe.

Pourquoi les outils basés sur Cloud sont essentiels pour votre cybersécurité

L'utilisation a cloud-logiciel basé sur le STACK vous permettra de vous assurer que vos données sont protégées par un système à toute épreuve. système à toute épreuve. Nous sommes Nous sommes attentifs à la sécurité de vos données et nous l'évaluons avant qu'elle ne se produise, ce qui permet d'éviter les violations de données et les cyber-attaques contre votre entreprise.

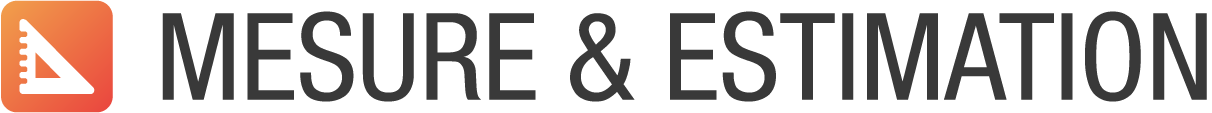

1. Environnement commun de données

Les outilsCloud permettent aux entrepreneurs de consolider leurs données en une seule source unique pour plus d'efficacité, productivité, et sécurité. La dispersion des informations de l'entreprise sur plusieurs sites, applications ou chantiers ne fait qu'accroître les vulnérabilités et l'exposition aux attaques. Par exemple, si vous effectuez des mesures dans un système et des estimations dans un autre, les détails et informations essentiels du projet doivent être déplacés ou répliqués en plusieurs endroitsce qui accroît les risques.

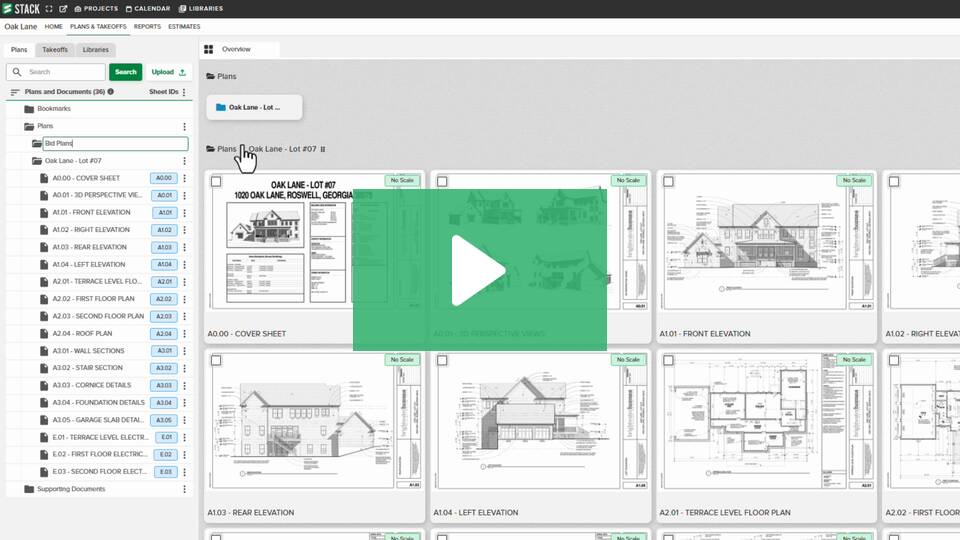

2. Propriété administrative

Qui a accès à vos données ? Recherchez un logiciel de construction qui propose des paramètres utilisateur afin de garantir que seules les personnes autorisées ont accès à certaines informations. Par exemple, vous besoin d'un propriétaire de compte fiable ainsi que d'une personne si quelqu'unpersonne indisponible. LesLes estimateurs ne devraient avoir que capacités d'estimation et les clients ne devraient avoir que visualisateur . Protégez-vous aussi bien en interne qu'en externe.

3. Sauvegardes

Les données critiques doivent être sauvegardées en permanence. Les systèmes de stockage des données doivent être étanches et des plans doivent être mis en place pour se prémunir contre toute perte de données.

4. Exigences en matière de mot de passe fort

Les mots de passe sont les clés numériques de vos données. Faites en sorte qu'ils soient uniques et longs. En matière de sécurité, les mots de passe longs sont plus importants que la complexité.

5. La mobilité

Cloud-Le logiciel basé sur le l'accès à vos données n'importe où, n'importe quand, mais aussià tout moment, mais aussi fournit des mises à jour automatiques des fonctionnalités. Les solutions SaaS telles que STACK permettent aux clients de mettre en œuvre la solution rapidement et de réduire les coûts opérationnels de maintenance proprespropres logiciels et matériels.

STACK Conseil de pro

Ajoutez l'informatique à vos frais généraux facturables ou aux coûts non mesurés lorsque vous envoyez des devis à vos clients. L'informatique n'est plus un élément banal ; l'informatique est crucial pour le fonctionnement d'une entreprise. Cela comprend les licences de logiciels, l'infrastructure et le personnel technique.